In vielen Projekten wird Cybersecurity noch immer als etwas betrachtet, das erst am Ende der Entwicklung relevant wird, etwa in Form von Tests, Audits oder Absicherungsmaßnahmen. Dieses Verständnis greift jedoch zu kurz. In modernen Software- und Systementwicklungen können Sicherheitslücken bereits in der Konzeptions- und Designphase entstehen. Wer Cybersecurity ernst nimmt, muss sie deshalb als integralen Bestandteil des gesamten Entwicklungsprozesses betrachten.

Im Kern bedeutet Cybersecurity in der Entwicklung, Sicherheitsaspekte von Anfang an mitzudenken. Nach dem „Security by Design“-Prinzip wird Sicherheit nicht nachträglich „aufgesetzt“, sondern von Beginn an als feste Eigenschaft im System verankert. Dies umfasst die Definition von Sicherheitsanforderungen, die systematische Identifikation potenzieller Angriffsflächen sowie die strukturierte Bewertung von Risiken. Das Ziel besteht darin, Schwachstellen gar nicht erst entstehen zu lassen, anstatt sie später aufwendig beheben zu müssen.

Warum frühe Risikoerkennung entscheidend ist

Der Zeitpunkt ist entscheidend: Je früher Sicherheitsprobleme erkannt werden, desto einfacher und kostengünstiger lassen sie sich beheben. Während Fehler in frühen Entwicklungsphasen oft mit geringem Aufwand korrigiert werden können, führen Sicherheitslücken im späteren Betrieb nicht selten zu erheblichen finanziellen, rechtlichen und reputativen Schäden.

Das Konzept „Security by Design“ zielt deshalb darauf ab, Sicherheit nicht erst nachträglich zu ergänzen, sondern sie von Beginn an als festen Bestandteil der Entwicklung zu verankern. Dabei werden Sicherheitsanforderungen, potenzielle Bedrohungen und mögliche Schwachstellen bereits während der Planung berücksichtigt. So entstehen Systeme, in die Sicherheitsmechanismen von Anfang an integriert sind, anstatt erst nachträglich auf Vorfälle oder Schwachstellen reagieren zu müssen.

Dieser Ansatz reduziert Risiken und Folgekosten, unterstützt die Einhaltung regulatorischer Anforderungen und verbessert die langfristige Qualität und Wartbarkeit von Systemen. Entsprechend wichtig sind Methoden, die eine frühe Risikoerkennung ermöglichen und Sicherheitsaspekte systematisch in den Entwicklungsprozess integrieren.

Threat Modeling: Risiken systematisch erkennen

In diesem Kontext ist das sogenannte Threat Modeling eine zentrale Methode. Es stellt einen praktischen Werkzeugkasten bereit, um Security by Design umzusetzen. Dabei handelt es sich um eine strukturierte Vorgehensweise, mit der potenzielle Bedrohungen für ein System bereits vor der Umsetzung identifiziert und analysiert werden.

Im Zentrum stehen dabei drei grundlegende Fragen: Was muss geschützt werden? Wovor muss es geschützt werden? Und wie kritisch sind die jeweiligen Risiken? Um diese Fragen zu beantworten, werden zunächst die relevanten Daten, Funktionen oder Schnittstellen eines Systems bestimmt. Anschließend werden mögliche Bedrohungen wie unbefugter Zugriff, Manipulation oder Systemausfälle analysiert. Auf dieser Grundlage erfolgt eine Bewertung von Schwachstellen und Risiken, aus der schließlich konkrete Sicherheitsziele und geeignete Maßnahmen abgeleitet werden.

TARA: Strukturierte Risikoanalyse in der Praxis

Ein konkretes und in vielen Branchen etabliertes Verfahren für Threat Modeling ist TARA (Threat Analysis and Risk Assessment). Es bietet einen klar definierten Rahmen, um Cybersecurity-Risiken systematisch zu erfassen, zu bewerten und entsprechende Maßnahmen abzuleiten.

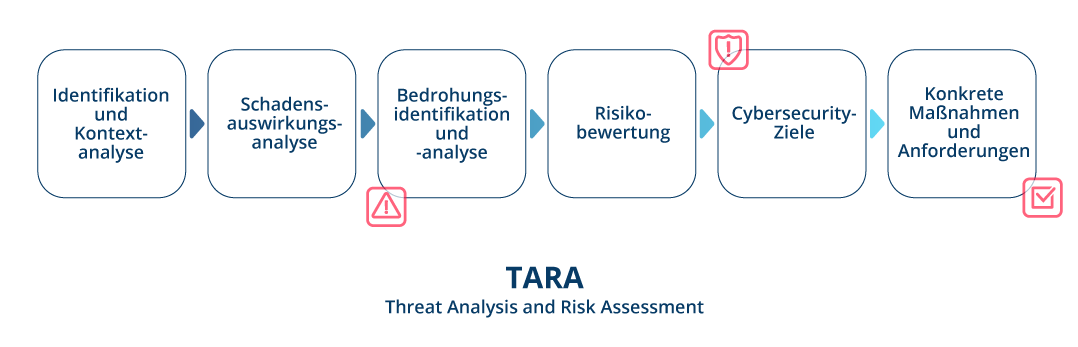

Der Ansatz von TARA folgt typischerweise einer logischen Kette:

Der Prozess beginnt mit der Identifikation und Kontextanalyse des Systems. Dabei wird festgelegt, welche Funktionen, Komponenten, Schnittstellen und Betriebsumgebungen untersucht werden sollen. Auf dieser Grundlage erfolgt die Analyse möglicher Schadensauswirkungen. Dabei wird bewertet, welche Konsequenzen erfolgreiche Angriffe beispielsweise für die funktionale Sicherheit, den Datenschutz, finanzielle Werte oder den Betrieb des Systems hätten.

Im nächsten Schritt werden konkrete Bedrohungsszenarien identifiziert. Dabei wird untersucht, über welche Angriffspfade das System kompromittiert werden könnte und welche Schwachstellen potenzielle Angreifer ausnutzen könnten. Die daraus gewonnenen Erkenntnisse fließen in die Risikobewertung ein. Dabei werden Faktoren wie die Umsetzbarkeit eines Angriffs und das potenzielle Schadensausmaß kombiniert, um Risiken zu priorisieren.

Auf Grundlage dieser Bewertung werden schließlich Cybersecurity-Ziele sowie konkrete Maßnahmen und Anforderungen für die Entwicklung definiert. Das Ziel besteht darin, Risiken gezielt zu vermeiden, zu reduzieren oder kontrollierbar zu machen.

Der große Vorteil von TARA liegt in seiner klaren Struktur und Nachvollziehbarkeit. Entscheidungen werden dokumentiert und sind jederzeit überprüfbar, was insbesondere in regulierten Bereichen wie der Automobilindustrie (z. B. im Kontext der ISO/SAE 21434) von entscheidender Bedeutung ist.

Von der Intuition zur Methode

Viele Teams berücksichtigen Sicherheit bereits heute, allerdings oft implizit oder auf Basis von Erfahrung. Mit Security by Design und Threat Modeling werden Entscheidungen jedoch nicht mehr aus dem Bauch heraus getroffen, sondern basieren auf einer strukturierten Analyse.

Gerade in regulierten Branchen gewinnt dieser methodische Ansatz zunehmend an Bedeutung. Verfahren wie die Threat Analysis and Risk Assessment (TARA) zeigen beispielsweise, wie sich Sicherheitsanforderungen systematisch ableiten und in Entwicklungsprozesse integrieren lassen.

Cybersecurity als durchgängiger Prozess

In der Praxis wird häufig der Fehler begangen, Sicherheitsanalysen als einmalige Aufgabe zu betrachten. Tatsächlich ist Cybersecurity im Sinne von Security by Design jedoch kein isolierter Schritt, sondern ein durchgängiger Prozess, der alle Phasen der Entwicklung begleitet: von den Anforderungen über Architektur und Implementierung bis hin zu Tests und Validierung.

Nur wenn Sicherheitsaspekte kontinuierlich berücksichtigt werden, entsteht ein belastbares und langfristig sicheres System.

Fazit

Cybersecurity in der Entwicklung bedeutet nicht zwangsläufig mehr Aufwand, sondern vor allem bessere Entscheidungen zur richtigen Zeit. Security by Design liefert den strategischen Rahmen, während Methoden wie Threat Modeling und insbesondere TARA die operative Umsetzung ermöglichen.

Wenn Sie also den nächsten Schritt gehen und sehen möchten, wie Cybersecurity in der Praxis funktioniert, lohnt sich ein Blick in das Webinar „Cybersecurity in der Entwicklung“. Damit bietet sich eine gute Gelegenheit, die im Beitrag beschriebenen Konzepte nicht nur theoretisch zu verstehen, sondern in einem konkreten Anwendungskontext zu erleben.